Next: 4. Anhang

Up: 3. Windowsversionen

Previous: 20. PGP benutzen - Aktionen durchführen

Unterkapitel

21. PGP-Grundeinstellungen

Über die Grundeinstellungen von PGP haben Sie bereits im Abschnitt

17.1 schon einmal zu lesen bekommen (Stichwort "Schnelle

Schlüsselerzeugung durch vorausberechnete Primzahlen"). In diesem

Kapitel sollen die übrigen Grundeinstellungen in Kurzform erläutert

werden.

Sie kommen in das Fenster mit Grundeinstellungen, indem Sie entweder

im Menü von PGPtray den Punkt PGP Preferences

auswählen, oder indem Sie in PGPkeys den Menüpunkt

Edit/Preferences auswählen.

Im Fenster PGP Preferences haben Sie mehrere Registerkarten

zur Auswahl, der Inhalt ist je nach Version etwas unterschiedlich.

Wenn eine Option nicht in allen Versionen zur Verfügung steht, ist das

im Text entsprechend angegeben.

Innerhalb der Grundeinstellungen steht Ihnen für die einzelnen Punkte

mit der rechten Maustaste eine kurze Erklärung der jeweiligen

Einstellung zur Verfügung, oder über die Schaltfläche Hilfe

eine etwas ausführlichere (aber leider nicht immer richtige)

Erläuterung.

1. Registerkarte Allgemeines (General)

1. Verschlüsselungs- und

Signatur-Grundeinstellungen (Encryption and Signing Preferences)

1. Immer an Standardschlüssel verschlüsseln (Always

encrypt to default Key)

Standardmäßig ist diese Option ausgeschaltet.

Diese Option bedeutet, daß jede Verschlüsselung nicht nur an die

ausgewählten Empfänger durchgeführt wird, sondern daß immer auch mit

dem als Standardschlüssel gesetzten Schlüssel (also Ihrem eigenen

Schlüssel) verschlüsselt wird. Dies bedeutet, daß die Daten bei

Bedarf auch von Ihnen wieder entschlüsselt werden können. Diese

Option entspricht dem Eintrag EncryptToSelf=on in der Datei

config.txt bei PGP 2.6.xi, siehe Abschnitt 14.

Anmerkung:

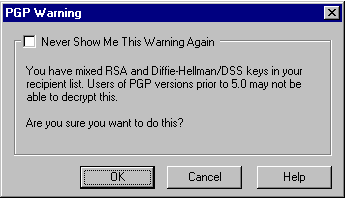

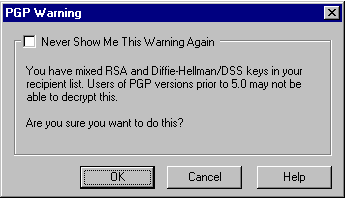

Wenn Daten sowohl mit

DSS/ElGamal-Schlüsseln als auch mit

RSA-Schlüsseln verschlüsselt werden, so können die dabei

entstehenden verschlüsselten Daten nur von PGP-Versionen ab 5.0

aufwärts (und OpenPGP-kompatiblen Programmen) wieder entschlüsselt

werden. Benutzerinnen von PGP vor Version 5.0 können diese Daten

nicht wieder entschlüsseln.

Wenn Ihr Standardschlüssel ein DSS/ElGamal-Schlüssel ist und Sie Daten

mit dem RSA-Schlüssel der Empfängerin verschlüsseln, geschieht bei

eingeschalteter Option Always encrypt to default key genau

diese Verschlüsselung mit zwei verschiedenen Schlüsselarten, d.h.

eine Empfängerin, die eine ältere Version von PGP als 5.0 benutzt,

kann die Daten nicht entschlüsseln.

bp

PGP zeigt Ihnen eine entsprechende Meldung an, wenn dies geschieht

(Abb. 21.1). Um sicher zu gehen, daß Sie keine

unlesbaren Daten versenden, sollten Sie diese Option im allgemeinen

abgeschaltet lassen oder als Default-Schlüssel einen RSA-Schlüssel

setzen. Wenn Ihr Standardschlüssel ein RSA-Schlüssel ist oder wenn

Sie ganz sicher sind, keine Daten mit Benutzern von PGP-Versionen vor

5.0 auszutauschen, können Sie diese Option aktivieren.

PGP zeigt Ihnen eine entsprechende Meldung an, wenn dies geschieht

(Abb. 21.1). Um sicher zu gehen, daß Sie keine

unlesbaren Daten versenden, sollten Sie diese Option im allgemeinen

abgeschaltet lassen oder als Default-Schlüssel einen RSA-Schlüssel

setzen. Wenn Ihr Standardschlüssel ein RSA-Schlüssel ist oder wenn

Sie ganz sicher sind, keine Daten mit Benutzern von PGP-Versionen vor

5.0 auszutauschen, können Sie diese Option aktivieren.

Anwendungsbeispiel:

Eine verschlüsselte E-Mail wurde

versendet. Tage später schreibt der Empfänger, bei der Übermittlung

sei ein Fehler aufgetreten, er könne den Text nicht entschlüsseln.

Da die Absenderin sehr viele E-Mails versendet, kann sie sich nicht

mehr erinnern, was sie dem Empfänger geschrieben hat. In diesem Fall

kann die Absenderin die Daten nach Eingabe ihres Mantras wieder

entschlüsseln, so daß der originale Text wieder vorliegt.

2. Entschlüsselungs-Mantra bereithalten

für...

(Cache decryption passphrases for...)

Standardmäßig ist diese Option aktiviert; die voreingestellte

Haltezeit beträgt 2 Minuten.

Diese Option bewirkt, daß das Mantra nach der Eingabe für die

angegebene Zeit im Arbeitsspeicher gehalten wird. Wenn innerhalb

dieser vorgegebenen Zeit eine weitere Entschlüsselung vorgenommen

wird, muß es nicht erneut eingegeben werden.

Die Bequemlichkeit wird hier durch ein Sicherheitsrisiko erkauft.

Wenn das Mantra bekannt ist, kann jemand, der Zugang zu Ihrem privaten

Schlüssel hat, alle Daten mitlesen, die an Sie verschlüsselt wurden -

und genau das möchten Sie mit der Verschlüsselung ja vermeiden. Bei

Betriebssystemen wie Microsoft Windows werden häufig Daten aus dem

Arbeitsspeicher auf die Festplatte ausgelagert, wenn andere Programme

Arbeitsspeicher benötigen. Es ist daher nicht auszuschließen, daß Ihr

Mantra auf der Festplatte abgespeichert wird![[*]](/icons/footnote.png) . Daher sollten Sie diese

Option entweder abschalten oder aber zumindest die Zeit, die das

Mantra im Speicher gehalten wird, kurz halten. Wie kurz, hängt von

Ihren persönlichen Umständen ab. Wenn Sie Ihren Rechner alleine

benutzen und sowieso immer herunterfahren und ausschalten, wenn Sie

Ihren Arbeitsplatz verlassen, kann die Zeitspanne natürlich größer

sein als wenn Sie einen Rechner mit anderen Menschen teilen und am

Ende noch wie an einem Kassensystem immer nur kurz etwas tippen und

dann jemand anderen wieder an das Gerät lassen.

. Daher sollten Sie diese

Option entweder abschalten oder aber zumindest die Zeit, die das

Mantra im Speicher gehalten wird, kurz halten. Wie kurz, hängt von

Ihren persönlichen Umständen ab. Wenn Sie Ihren Rechner alleine

benutzen und sowieso immer herunterfahren und ausschalten, wenn Sie

Ihren Arbeitsplatz verlassen, kann die Zeitspanne natürlich größer

sein als wenn Sie einen Rechner mit anderen Menschen teilen und am

Ende noch wie an einem Kassensystem immer nur kurz etwas tippen und

dann jemand anderen wieder an das Gerät lassen.

Standardmäßig ist diese Option ausgeschaltet.

Diese Option tut im wesentlichen dasselbe wie die eben besprochene;

wenn Sie verschiedene Mantras für verschiedene Schlüssel zum

Entschlüsseln und Signieren verwenden, bezieht diese Option sich aber

nur auf das zum Signieren nötige Mantra. Die Überlegungen aus dem

vorangegangenen Kapitel gelten auch hier.

Standardmäßig ist diese Option ausgeschaltet.

Diese Option ist nur bei PGP 5.0i verfügbar. Wenn angewählt, soll Sie

bewirken, daß PGP jedesmal eine Warnmeldung ausgibt, wenn an eine

Empfängerin verschlüsselt wird, deren Schlüssel nicht ausreichend

beglaubigt sind. Die Option ist leider funktionslos, das Verhalten

des Programms unterscheidet sich nicht, wenn die Option an- oder

abgeschaltet wird - offensichtlich ein Programmierfehler.

5. Kommentar-Block (Comment block) (optional)

Standardmäßig ist kein Kommentar eingegeben.

Diese Option ist nur bei PGP ab Version 5.5 verfügbar, nicht in

Version 5.0. Wenn hier ein Text eingegeben wird, wird der eingegebene

Text als Kommentar nach der Kopfzeile in die verschlüsselte Daten

bzw. in den von PGP erzeugten Signaturblock eingefügt. Dies erfolgt

bei allen verschlüsselten und signierten Daten, die im Textformat

gespeichert werden.

2. Schlüsselerzeugungs-Voreinstellungen

(Key Generation Preferences)

Standardmäßig ist diese Option aktiviert.

Diese Option wurde in Abschnitt 17.1 bereits ausführlich

behandelt. Sie sollten diese Option abschalten, bevor Sie PGP einen

neuen DSS/ElGamal-Schlüssel erzeugen lassen. Für RSA-Schlüssel, die

Sie aber nur mit PGP 5.5.3i und 6.5i erzeugen können, ist die

Einstellung wirkungslos.

3. Grundeinstellungen Dateien löschen (File

Wiping Preferences)

Diese Funktionen stehen unter PGP 5.0i nicht zur Verfügung, da die

Version 5.0i nicht über ein Hilfsprogramm zum Löschen von Dateien

verfügt. Nähere Erläuterungen finden Sie in

Abschnitt 5.4.

Standardmäßig ist diese Option aktiviert.

PGP besitzt seit Version 2.3a, in den Windows-Versionen seit 5.5.3i

eine eingebaute Dateilösch- und -überschreibungsfunktion. Hintergrund

ist, daß die Betriebssysteme MS-DOS und die diversen

Windows-Varianten (wie die meisten anderen Betriebssysteme auch) eine

Datei beim normalen Löschen nicht wirklich von einem Datenträger

entfernt, so daß der Inhalt so lange rekonstruierbar bleibt, bis er

zufällig durch andere Daten überschrieben wird. Selbst dann könnte

der vorherige Inhalt, entsprechende technische Möglichkeiten

vorausgesetzt, unter Umständen wieder rekonstruiert werden.

Die Dateilösch- und -überschreibungsfunktion von PGP überschreibt die

Daten auf dem Datenträger mit Zufallsdaten, anstatt nur - wie das

Betriebssystem - die von den Daten belegten Speicherplätze wieder als

verfügbar zu markieren. Dadurch wird eine Rekonstruktion der Daten

für normale Anwender unmöglich und selbst für Speziallabors sehr

schwierig.

Die Funktion hat allerdings einen echten Schönheitsfehler: Sie läßt

den Verzeichniseintrag der gelöschten Datei unberührt. Das bedeutet,

daß auf der Festplatte immer noch im Klartext steht, wie die Datei

hieß (mit Ausnahme des ersten Buchstabens), wie groß sie war, wann sie

das letzte Mal geändert wurde und in welcher Zuordnungseinheit auf dem

Datenträger die dazugehörigen Daten beginnen. Zum einen ist das schon

mehr Information, als man vielleicht in fremden Händen wissen möchte,

zum anderen sind es genau die Informationen, die benötigt werden, um

einen Rettungsversuch doch noch relativ aussichtsreich zu machen.

Kurz gesagt: Echte Paranoiker und Menschen, die ganz sicher gehen

müssen, daß Ihre Daten niemand anderem zugänglich werden, besorgen

sich für diesen Zweck bessere Werkzeuge.

Für den normalen Gebrauch, wenn Sie also z.B. vermeiden möchten,

daß Ihre Chefin beim nächsten Aufräumen auf der Festplatte zufällig

über Ihre Bewerbung für eine Stelle bei der Konkurrenz stolpert,

reicht die Funktion allerdings sicherlich aus. Die

Dateiüberschreibungs-Funktion sollte mit Vorsicht angewandt werden,

versehentlich damit gelöschte Daten sind für normale Anwender (auch

mit Edel-Spezial-Programmen) endgültig verloren.

Die Option bewirkt, daß vor dem Überschreiben und Löschen von Dateien

mit der PGP-Dateilösch-Funktion ein Dialogfenster angezeigt wird, in

dem die betroffenen Dateien aufgelistet werden und der Benutzer die

Löschung nochmals bestätigen muß. Es empfiehlt sich, diese Option

aktiviert zu lassen.

Standardwert: 8.

Diese Option ist nur bei PGP 6.0i verfügbar. Hier kann angegeben

werden, wie oft die Dateilösch- und -überschreibungsfunktion eine

Datei überschreibt. Je häufiger dies geschieht, umso länger dauert

der Vorgang. Andererseits sinkt die Chance, die Daten aus dem

Hintergrundrauschen der Festplatte rekonstruieren zu können, mit jedem

zusätzlichen Überschreiben.

Standardmäßig steht die Anzahl der Überschreibungsvorgänge auf 8. Wer

mehr benötigt, hat wirklich sensible und für Ausspähung gefährdete

Daten und sollte sich wegen des Problems mit den Verzeichniseinträgen,

das im vorangegangenen Abschnitt angesprochen wurde, lieber ein

anderes Programm für diesen Zweck besorgen.

2. Registerkarte Dateien

(Key Files (PGP 5.0i))

(Files (PGP 5.5.3i und PGP

6.0i))

In diesem Register werden die Pfade zu Ihren Schlüsselbund-Dateien

angegeben. Bitte lesen Sie hierzu auch in die Abschnitte

7.4 und 7.2.

In allen zwei bzw. drei Eingabefeldern können Sie die Pfade entweder

direkt eingeben oder über die Schaltfläche Browse auch den

Windows-Verzeichniswechsel-Dialog aufrufen und die jeweilige Datei

dort anwählen.

1. Öffentlicher Schlüsselbund

(Public Key Ring File)

Hier können Sie den Pfad zu der Datei angeben, die Ihren öffentlichen

Schlüsselbund enthält. Diese Schlüssel können Sie frei an die

Menschheit verteilen, sie müssen nicht vor Lesen geschützt werden und

können daher ruhig auf der Festplatte verbleiben.

2. Privater Schlüsselbund

(Private Key Ring File)

Hier können Sie den Pfad zu der Datei angeben, die Ihren privaten

Schlüsselbund enthält. Diese sollte niemand außer Ihnen in die Finger

bekommen, daher sollten Sie die Datei secring.skr von einem

Wechselmedium, beispielsweise einem ZIP-Medium, einer CD oder notfalls

einer Diskette benutzen, wenn Dritte Zugriff auf Ihren Rechner haben.

Das mag paranoid erscheinen, aber Windows 95/98 bieten keinerlei

Schutz vor den Mitbenutzern des Rechners - bitte lesen Sie hierzu

auch Kapitel 5.8. Beachten Sie aber dabei

unbedingt den Hinweis auf die Sicherungskopien in

Kapitel 7.4!

3. Zufallszahlengenerator-Startwerte-Datei (Random Seed File)

Diese Einstellungsoption steht in PGP 5.0i nicht zur Verfügung, denn

bei PGP 5.0i muß sich die Datei randseed.bin immer im

Programmverzeichnis von PGP 5.0i befinden![[*]](/icons/footnote.png) .

.

Hier können Sie den Pfad zu der Datei angeben, die die Startwerte für

den Zufallszahlen-Generator enthält, der die Zufallszahlen für die

Sitzungs-Schlüssel erzeugt. Diese Datei kann auch auf der Festplatte

verbleiben, da sie erstens verschlüsselt wird und sich zweitens bei

jeder Benutzung von PGP mit zufälligen Werten wieder ändert, so daß

ein Angriff darauf sehr schwer und nicht sehr erfolgversprechend ist.

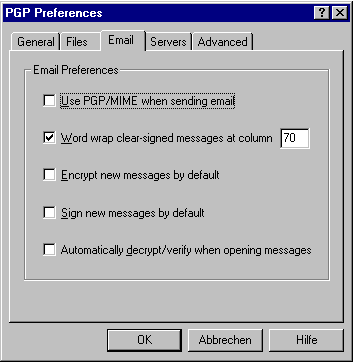

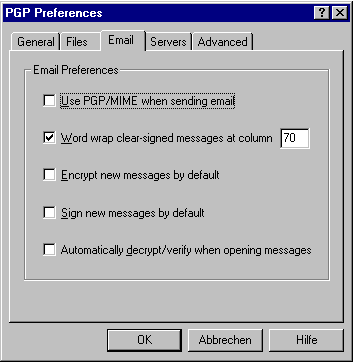

3. Registerkarte E-Mail

Die hier aufgeführten Optionen betreffen die Erweiterungen von

E-Mailprogrammen, sogenannte Plugins, die die Funktionen von PGP

für Windows direkt in die E-Mailprogramme integrieren. Für eine

Benutzung von PGP ohne diese Plugins über die Windows-Zwischenablage,

mit den PGP-Erweiterungen des Windows-Explorers oder über

PGPtools haben die Einstellungen keine Bedeutung.

Nicht alle Funktionen stehen in allen erhältlichen Plugins zur

Verfügung.

1. PGP/MIME zum Verschicken von

E-Mail benutzen

(Use PGP/MIME when sending email)

Standardmäßig ist diese Option ausgeschaltet.

Wenn diese Option aktiviert ist, benutzt das jeweilige Plugin für Ihr

E-Mailprogramm (so vorhanden) automatisch den Standard PGP/MIME zum

Verschicken von E-Mails. Damit werden alle Mails automatisch an die

jeweiligen Empfänger verschlüsselt und von Ihnen signiert, ohne daß

Sie das jedesmal angeben müssen. Darüber hinaus wird das Datenformat

PGP/MIME für den Versand der E-Mail benutzt. Diese Option sollten

Sie nicht aktivieren, wenn Sie nicht sicher sind, ob Ihre

Kommunikationspartner ausnahmslos E-Mailprogramme benutzen, die

dieses Format auch unterstützen. Davon können Sie zumindest derzeit

aber nicht ausgehen.

Standardmäßig ist diese Option aktiviert, die Zeilenbreite steht auf

70 Zeichen.

Mit dieser Option wird eingestellt, ab welcher Spalte (Anzahl Zeichen)

der Zeilenumbruch bei E-Mails erfolgen soll, die unverschlüsselt

verschickt, aber mit einer Signatur versehen werden.

Bedingt durch die Technik der Signatur darf an einem Text

nach der Signierung nichts mehr geändert werden. Manche

E-Mail-Programme brechen eingegebenen Text aber nicht selbständig

nach den üblichen 70-72 Zeichen um. Es ist generell sehr zu

empfehlen, diesen Umbruch einzuschalten (so denn möglich). Diese

Einstellung veranlaßt PGP, die nötigen Zeilenumbrüche notfalls vor

einer Klartext-Unterschrift einzufügen. Mit veränderlichen

Zeilenumbrüchen oder Zeilenumbrüchen, die das E-Mail-Programm erst

nach dem PGP-Aufruf einfügt, würde die Signatur nicht mehr zum Text

passen, wäre also ungültig.

Der Zeilenumbruch sollte so gewählt werden, daß er auch auf E-Mail-

und News-Programmen, die selbst kein "word wrap" ausführen, auch

nach mehrmaligem Zitieren noch lesbar ist. Allgemein üblich ist (und

erwartet wird) ein Zeilenumbruch nach 70-72 Zeichen, also sollten Sie

die Voreinstellung von 70 Zeichen ruhig stehenlassen. Von einem

Anwender wurde berichtet, daß sein Outlook98 nicht mit PGP

zusammenarbeitete, wenn er den Zeilenumbruch nicht oder auf zu große

Werte einstellte.

3. Neue Nachrichten standardmäßig

verschlüsseln

(Encrypt new messages by default)

Standardmäßig ist die Option ausgeschaltet.

Wenn Sie ein E-Mailprogramm benutzen, für das ein PGP-Plugin

installiert ist und Sie diese Option aktiviert haben, wird von PGP

versucht, alle ausgehenden Mails automatisch an den Empfänger zu

verschlüsseln.

Wenn Sie bei einer einzelnen E-Mail nicht möchten, daß sie

verschlüsselt wird, müssen Sie das Verschlüsseln für diese Nachricht

vor dem Versenden in Ihrem E-Mailprogramm abschalten.

Wenn Sie diese Option aktiviert haben und eine Nachricht an eine

Empfängerin schicken, von der Sie keinen Schlüssel in Ihrem

Schlüsselbund haben, zeigt Ihnen PGP das Empfänger-Auswahl-Fenster an

(siehe auch im Kapitel 20.1), wo Sie von Hand einen Empfänger

auswählen können, an den Sie verschlüsseln möchten![[*]](/icons/footnote.png) . Wenn Sie die E-Mail aber

gar nicht verschlüsseln können, weil die Empfängerin PGP nicht benutzt

oder Sie die Schlüssel der Empfänger nicht haben, so müssen Sie diesen

Dialog beenden, dann die Verschlüsselung in Ihrem E-Mailprogramm

abschalten und die Nachricht nochmals verschicken.

. Wenn Sie die E-Mail aber

gar nicht verschlüsseln können, weil die Empfängerin PGP nicht benutzt

oder Sie die Schlüssel der Empfänger nicht haben, so müssen Sie diesen

Dialog beenden, dann die Verschlüsselung in Ihrem E-Mailprogramm

abschalten und die Nachricht nochmals verschicken.

Da dies ein wenig lästig werden kann, wenn der größte Teil Ihrer

Nachrichten nicht verschlüsselt werden soll, ist das Einschalten der

standardmäßigen Verschlüsselung nur sinnvoll, wenn die meisten Ihrer

Nachrichten verschlüsselt werden. Ansonsten tun Sie sich leichter,

die Verschlüsselung jeweils für diejenigen Nachrichten extra

anzuschalten, für die sie verwendet werden soll.

Andererseits ist diese Option ein gutes Mittel dagegen, das

Verschlüsseln zu vergessen. Letztlich ist es also Geschmackssache, ob

Sie die Option ein- oder ausschalten. Beachten Sie aber bitte

unbedingt, daß es für manche Empfänger (beispielsweise in Ländern mit

Kriegsrecht) lebensbedrohlich sein kann, verschlüsselte Nachrichten zu

empfangen! Wenn Sie also jemand bittet, unverschlüsselt zu schreiben,

sollten Sie das auf jeden Fall tun.

Standardmäßig ist diese Option ausgeschaltet.

Wenn Sie ein E-Mailprogramm benutzen, für das ein PGP-Plugin

installiert ist und wenn Sie diese Option aktiviert haben, werden von

PGP alle ausgehenden Mails automatisch signiert. Für das Signieren

benötigen Sie nur Ihren eigenen Schlüssel und die Nachricht kann auch

von Empfängerinnen gelesen werden, die PGP nicht benutzen.

Die Kryptographie lebt nicht zuletzt davon, daß möglichst viele Leute

sie benutzen, um von dem falschen Image wegzukommen, etwas "zu

verbergen zu haben". Es kann also nicht schaden, wenn möglichst

viele Menschen dokumentieren, daß sie Kryptographie einsetzen, um Ihre

Privatsphäre zu schützen. Ein gutes Mittel, dafür ein wenig Werbung

zu machen, ist alle Nachrichten zu signieren.

Sie sollten diese Option daher ruhig aktivieren.

Diese Option steht in PGP 5.0i nicht zur Verfügung.

Standardmäßig ist die Option ausgeschaltet.

Wenn Sie in Ihrem E-Mailprogramm eine Nachricht öffnen, die mit PGP

verschlüsselt oder mit PGP signiert wurde, so bekommen Sie

normalerweise den verschlüsselten Text bzw. den Text mit dem

Signaturblock angezeigt und müssen die Prüfung der Signatur bzw. das

Entschlüsseln von Hand einleiten, indem Sie die entsprechende

Schaltfläche in Ihrem E-Mailprogramm anklicken.

Wenn Sie ein E-Mailprogramm benutzen, für das ein PGP-Plugin

installiert ist und diese Option aktiviert haben, so leitet PGP die

Entschlüsselung bzw. die Prüfung der Signatur beim Öffnen der

Nachricht automatisch ein, Sie müssen sie also nicht jedes Mal von

Hand anstoßen. Sie müssen dann nur noch Ihr Mantra eingeben; sollte

das Mantra noch im Speicher sein (s.o. unter

Kapitel 21.1.1.2), dann werden Ihre Nachrichten sofort im

Klartext angezeigt. Sie sollten den Rechner also nicht

unbeaufsichtigt lassen, während das Mantra noch im Speicher ist!

Da sich PGP nicht daran stört, wenn eine geöffnete Nachricht gar nicht

verschlüsselt oder signiert ist, sollten Sie diese Option ruhig

aktivieren, sie steigert den Bedienungskomfort Ihres E-Mailprogramms

mit PGP deutlich.

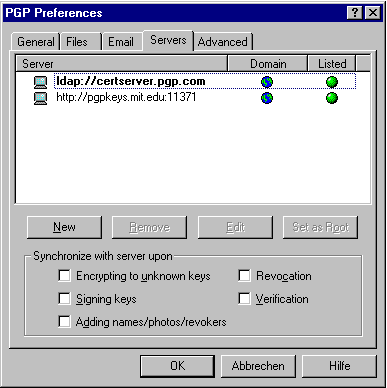

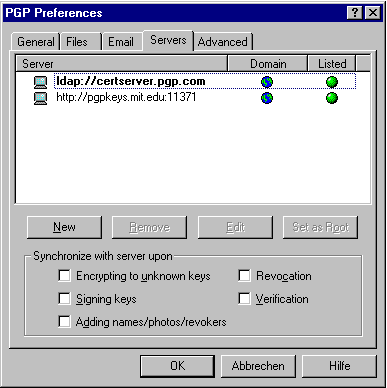

4. Registerkarte Keyserverprotect

(Key Server (PGP 5.0i))

(Servers (PGP 5.5.3i und PGP

6.0i))

In diesem Register können Sie die Liste der über

HTTP![[*]](/icons/footnote.png) oder LDAP

oder LDAP![[*]](/icons/footnote.png) anzusprechenden Keyserver im Internet verwalten, die Sie für PGP

benutzen möchten. Über diese Server können Sie Ihre öffentlichen

Schlüssel verbreiten, Sie können öffentliche Schlüssel anderer Leute

bekommen, Sie können kundtun, daß Sie Ihren Schlüssel zurückziehen

möchten, daß er also nicht mehr verwendet werden darf, und so weiter.

anzusprechenden Keyserver im Internet verwalten, die Sie für PGP

benutzen möchten. Über diese Server können Sie Ihre öffentlichen

Schlüssel verbreiten, Sie können öffentliche Schlüssel anderer Leute

bekommen, Sie können kundtun, daß Sie Ihren Schlüssel zurückziehen

möchten, daß er also nicht mehr verwendet werden darf, und so weiter.

Nähere Informationen und Zugriffsmöglichkeiten erhalten Sie über

PGP.NET oder über PGPI.COM.

Neben den HTTP- und LDAP-Keyservern gibt es auch

"klassische" Keyserver wie z.B.

pgp-Public-Keys@informatik.uni-hamburg.de, die per E-Mail

bedient werden. Diese Keyserver können Sie daher auch ohne aktivierte

Internet-Anbindung abfragen; die meisten von ihnen arbeiten aber nur

mit RSA-Schlüsseln.

Eine E-Mail an diese Adresse mit dem Betreff HELP ohne

Nachrichten-Text bringt diesen Keyserver z.B. dazu, Ihnen eine

E-Mail mit einem Hilfetext und einer Bedienungsanleitung des

Keyservers zurückzusenden. Diese Keyserver sind jedoch meist auf

RSA-Schlüssel spezialisiert und nehmen keine DSS/ElGamal-Schlüssel an.

1. PGP 5.0i

In den Grundeinstellungen von PGP 5.0i können Sie nur einen einzigen

Internet-Keyserver angeben. Grundeinstellung ist der Server

horowitz.""surfnet.""nl, Port 11371.

Die Porteinstellung sollten Sie unverändert lassen, alle

HTTP-basierten PGP-Keyserver "lauschen" auf Port 11371,

lediglich einige LDAP-basierte Keyserver arbeiten auf

Port 389. Auch den voreingestellten Server

horowitz.surfnet.nl können Sie als Voreinstellung belassen,

er ist noch in Betrieb.

Wenn die Option Automatically retrieve unknown keys

(unbekannte Schlüssel automatisch besorgen) aktiviert ist, versucht

PGP 5.0i jedesmal eine Verbindung zum voreingestellten Keyserver

aufzubauen, wenn es einen Schlüssel benötigt, der nicht im

öffentlichen Schlüsselbund ist (z.B. beim Senden an eine

E-Mail-Adresse, zu der Sie keinen passenden Schlüssel in Ihrem

Schlüsselbund haben). PGP versucht dann, den fehlenden Schlüssel vom

Keyserver zu bekommen. Dies funktioniert natürlich nur dann, wenn

Ihre Internet-Verbindung gerade aktiv ist.

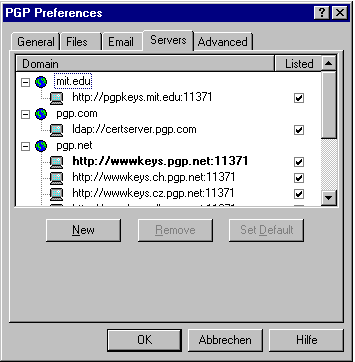

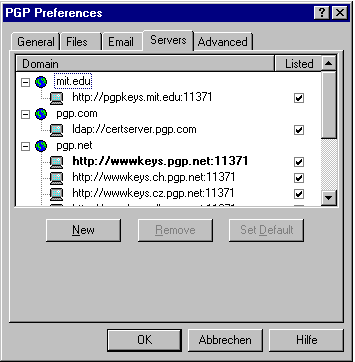

2. PGP 5.5.3i

Bei PGP 5.5.3i können Sie nahezu beliebig viele Keyserver in Ihrer

Suchliste halten (Abb. 21.3). Schon von Haus aus

bringt PGP 5.5.3i eine lange Liste an eingetragenen Keyservern mit.

Den Keyservern wird ein bestimmter Adressbereich ("Domain")

zugewiesen, für den sie zuständig sind. Das heißt, wenn Sie nach

einer E-Mail-Adresse in der Domain .de suchen, wird zuerst

der Keyserver angesprochen, den Sie dafür angegeben haben. Ist für

die gesuchte Adresse kein zuständiger Keyserver angegeben, wird der

Standard-Keyserver benutzt. Im Allgemeinen halten alle Keyserver

denselben Bestand an Schlüsseln vor, aber es kann z.B. vorkommen,

daß Ihre Firma einen eigenen Server für die Schlüssel der Mitarbeiter

betreibt.

Bei PGP 5.5.3i können Sie nahezu beliebig viele Keyserver in Ihrer

Suchliste halten (Abb. 21.3). Schon von Haus aus

bringt PGP 5.5.3i eine lange Liste an eingetragenen Keyservern mit.

Den Keyservern wird ein bestimmter Adressbereich ("Domain")

zugewiesen, für den sie zuständig sind. Das heißt, wenn Sie nach

einer E-Mail-Adresse in der Domain .de suchen, wird zuerst

der Keyserver angesprochen, den Sie dafür angegeben haben. Ist für

die gesuchte Adresse kein zuständiger Keyserver angegeben, wird der

Standard-Keyserver benutzt. Im Allgemeinen halten alle Keyserver

denselben Bestand an Schlüsseln vor, aber es kann z.B. vorkommen,

daß Ihre Firma einen eigenen Server für die Schlüssel der Mitarbeiter

betreibt.

bp

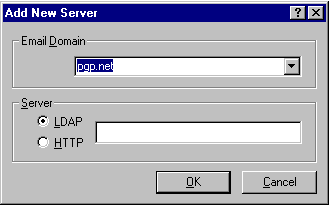

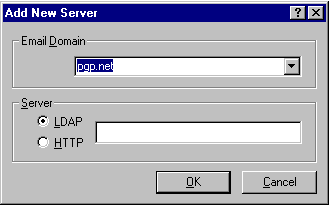

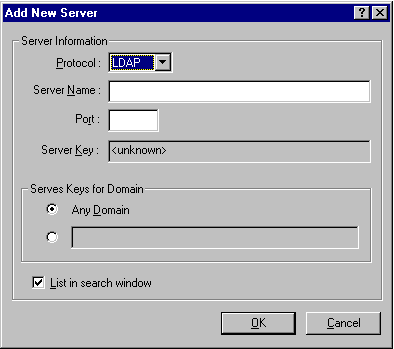

Mit der Schaltfläche New (Neu) können Sie neue Keyserver zu

Ihrer Liste hinzufügen. In dem dann erscheinenden Fenster

(Abb. 21.4) geben Sie im oberen Feld unter

Email Domain den Adressbereich ein, für den der Server

zuständig sein soll. Wenn Sie einen Server für eine Domain eingeben

wollen, für die Sie bereits einen Server angegeben hatten, können Sie

die Domain auch durch Klicken auf das Listenfeld neben dem

Eingabebereich aus den vorhandenen Domains auswählen. Im unteren

Bereich geben Sie über das Auswahlfeld an, ob der Server über das

LDAP

Mit der Schaltfläche New (Neu) können Sie neue Keyserver zu

Ihrer Liste hinzufügen. In dem dann erscheinenden Fenster

(Abb. 21.4) geben Sie im oberen Feld unter

Email Domain den Adressbereich ein, für den der Server

zuständig sein soll. Wenn Sie einen Server für eine Domain eingeben

wollen, für die Sie bereits einen Server angegeben hatten, können Sie

die Domain auch durch Klicken auf das Listenfeld neben dem

Eingabebereich aus den vorhandenen Domains auswählen. Im unteren

Bereich geben Sie über das Auswahlfeld an, ob der Server über das

LDAP![[*]](/icons/footnote.png) - oder das HTTP

- oder das HTTP![[*]](/icons/footnote.png) -Protokoll angesprochen wird (das sollten Sie vorher in

Erfahrung bringen). Daneben geben Sie die Internet-Adresse des

Servers in das freie Feld ein, also einen Rechnernamen (wie z.B. horowitz.surfnet.nl) oder IP-Adresse gefolgt von einem

Doppelpunkt und der Port-Adresse (bei HTTP-basierten

PGP-Keyservern im allgemeinen der Port 11371, bei einigen

LDAP-basierten PGP-Keyservern auch Port 389). Mit

OK fügen Sie den neuen Server der Liste hinzu und schließen

das Fenster.

-Protokoll angesprochen wird (das sollten Sie vorher in

Erfahrung bringen). Daneben geben Sie die Internet-Adresse des

Servers in das freie Feld ein, also einen Rechnernamen (wie z.B. horowitz.surfnet.nl) oder IP-Adresse gefolgt von einem

Doppelpunkt und der Port-Adresse (bei HTTP-basierten

PGP-Keyservern im allgemeinen der Port 11371, bei einigen

LDAP-basierten PGP-Keyservern auch Port 389). Mit

OK fügen Sie den neuen Server der Liste hinzu und schließen

das Fenster.

Wenn Sie einen Keyserver endgültig aus der Liste löschen möchten,

z.B. weil er nicht mehr ansprechbar ist, dann müssen Sie den

entsprechenden Server in der Liste mit einem Mausklick markieren und

danach auf die Schaltfläche Remove (Entfernen) klicken. PGP

fragt sicherheitshalber noch einmal nach, ob Sie den Server auch

wirklich aus der Liste löschen möchten, hier müssen Sie ggf. mit

Ja bestätigen. Wenn Sie den letzten Keyserver für eine

Domain entfernt haben, wird die Domain automatisch aus der Liste der

Keyserver gelöscht. Wenn danach ein Schlüssel für eine

E-Mail-Adresse aus dieser Domain gesucht wird, ist wieder der

Standard-Keyserver zuständig.

Wenn Sie einen anderen als den derzeitigen Standard-Keyserver

(Erkennbar am fettgedruckten Namen) zum Standard-Keyserver machen

möchten, so markieren Sie den Neuen durch einem Mausklick und Klicken

danach auf die Schaltfläche Set Default.

Wenn der Punkt Listed (Angezeigt) hinter einem Keyserver

aktiviert ist, dann wird der betreffende Keyserver in den

Auswahlfeldern der Funktionen von PGPkeys zum Senden an und

zum Durchsuchen von Keyservern angezeigt, sonst fehlt der

betreffende Keyserver in diesen Anzeigefeldern.

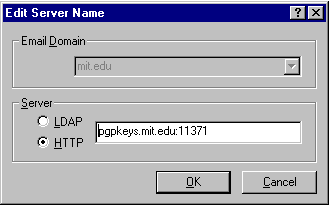

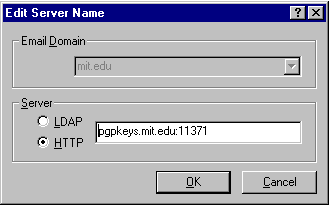

Wenn Sie die Einstellungen eines bestehenden Keyservers verändern

möchten, dann klicken Sie einmal mit der rechten Maustaste darauf und

wählen den (einzigen) Punkt Edit aus dem erscheinenden Menü.

Das darauf erscheinende Fenster (Abb. 21.5)

enthält die selben Felder wie das Fenster zum Anlegen eines neuen

Keyservers in der Liste (s.o.), allerdings können Sie nur noch das

verwendete Protokoll und den Namen bzw. die IP-Adresse ändern, die

Angabe für die Domain-Zuständigkeit kann hier nicht mehr geändert

werden. Wenn Sie die Zuständigkeit eines Keyservers ändern möchten,

müssen Sie ihn unter der neuen Domain neu anlegen und ggf. danach

unter der alten löschen.

Wenn Sie die Einstellungen eines bestehenden Keyservers verändern

möchten, dann klicken Sie einmal mit der rechten Maustaste darauf und

wählen den (einzigen) Punkt Edit aus dem erscheinenden Menü.

Das darauf erscheinende Fenster (Abb. 21.5)

enthält die selben Felder wie das Fenster zum Anlegen eines neuen

Keyservers in der Liste (s.o.), allerdings können Sie nur noch das

verwendete Protokoll und den Namen bzw. die IP-Adresse ändern, die

Angabe für die Domain-Zuständigkeit kann hier nicht mehr geändert

werden. Wenn Sie die Zuständigkeit eines Keyservers ändern möchten,

müssen Sie ihn unter der neuen Domain neu anlegen und ggf. danach

unter der alten löschen.

3. PGP 6.0i

Im großen und ganzen wird die Keyserverliste wie bei PGP 5.5.3i

bedient, die grundlegenden Funktionen zum Hinzufügen, Löschen usw. sind dieselben. Allerdings sind einige Funktionen hinzugekommen

(Abb. 21.6) und die graphische Gestaltung der

Eingabemasken ist anders.

Im großen und ganzen wird die Keyserverliste wie bei PGP 5.5.3i

bedient, die grundlegenden Funktionen zum Hinzufügen, Löschen usw. sind dieselben. Allerdings sind einige Funktionen hinzugekommen

(Abb. 21.6) und die graphische Gestaltung der

Eingabemasken ist anders.

PGP 6.0i bringt nur zwei Keyserver als Grundausstattung in der Liste mit.

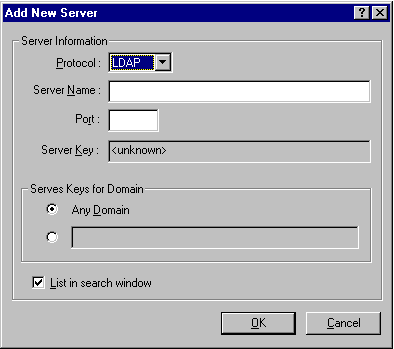

Mit einem Klicken auf die Schaltfläche New kommen Sie zum

Fenster für die Eingabe neuer Keyserver

(Abb. 21.7). Hier geben Sie zuerst über das

Listenfeld ganz oben das Protokoll ein, mit dem der Server arbeitet.

Zur Auswahl stehen HTTP![[*]](/icons/footnote.png) , LDAP

, LDAP![[*]](/icons/footnote.png) und LDAPS

und LDAPS![[*]](/icons/footnote.png) , eine

LDAP-Implementation mit SSL, also mit verschlüsselter

und authentifizierter Übertragung.

, eine

LDAP-Implementation mit SSL, also mit verschlüsselter

und authentifizierter Übertragung.

Über LDAPS können Sie z.B. nach Authentifizierung über den

eigenen privaten Schlüssel, eigene Schlüssel selbst auf dem Keyserver

deaktivieren oder löschen. Für die öffentlichen Keyserver ist das

insofern von beschränktem Nutzen, als diese Einstellungen nicht an

andere Keyserver weitergegeben werden (können). Für einen

firmeneigenen Keyserver ist es aber eine lohnende Neuerung.

Über LDAPS können Sie z.B. nach Authentifizierung über den

eigenen privaten Schlüssel, eigene Schlüssel selbst auf dem Keyserver

deaktivieren oder löschen. Für die öffentlichen Keyserver ist das

insofern von beschränktem Nutzen, als diese Einstellungen nicht an

andere Keyserver weitergegeben werden (können). Für einen

firmeneigenen Keyserver ist es aber eine lohnende Neuerung.

ldaps://certserver.pgp.com

ist z.B. ein mit PGP 6.0i

kompatibler Keyserver, der diese Operationen zuläßt.

Im Feld Server name geben Sie wie gehabt den Namen oder die

IP-Adresse Ihres gewünschten Keyservers ein. Im Feld Port

geben Sie den Port ein, an dem der Server "lauscht". Dies ist für

PGP-Keyserver, die mit dem HTTP-Protokoll arbeiten, im

allgemeinen Port 11371, für LDAP und LDAPS-Keyserver

häufig auch der Port 389.

Im Feld Server Key können Sie nichts eingeben. Hier soll der

Schlüssel eines LDAPS-Keyservers stehen, der zur

Authentifizierung einer Verbindung benutzt wird.

Im Feld Serves keys for Domain können Sie angeben, für

welchen Adressbereich (für welche Domain) der Server benutzt werden

soll. Zur Auswahl steht entweder der Listenpunkt Any Domain,

wenn der Keyserver für E-Mail-Adressen aus allen Domains zuständig

sein soll, oder Sie können den zweiten Punkt aktivieren und eine

bestimmte Domain im Textfeld angeben.

Wenn der Punkt List in search window aktiviert ist, dann wird

der betreffende Keyserver in den Auswahlfeldern der Funktionen von

PGPkeys zum Senden an und zum Durchsuchen von Keyservern

angezeigt, sonst fehlt der Server in diesen Anzeigen.

Durch Klicken auf die Schaltfläche Remove entfernen Sie einen

Keyserver aus der Liste; die Schaltfläche können Sie nur auswählen,

wenn Sie vorher einen Keyserver aus der Liste durch einen Mausklick

ausgewählt haben. Vor dem Löschen kommt noch eine Sicherheitsabfrage,

die Sie zum Löschen mit Ja bestätigen müssen.

Durch Klicken auf die Schaltfläche Edit können Sie die

Einstellungen eines vorhandenen Keyservers ändern; die Schaltfläche

können Sie nur auswählen, wenn Sie vorher aus der Liste einen

Keyserver durch einen Mausklick ausgewählt haben. Das Fenster ist

inhaltlich das selbe wie bei der Eingabe eines neuen Servers (s.o.).

Im Gegensatz zu PGP 5.5.3i können Sie hier auch nachträglich den

Adressbereich ändern, für die der Server zuständig sein soll.

Den Standard-Keyserver können Sie ändern, indem Sie einen anderen als

den derzeitigen Standard-Keyserver in der Liste durch Mausklick

markieren und dann die Schaltfläche Set as Root anklicken.

Wenn der derzeitige Standard-Keyserver oder kein Keyserver markiert

ist, ist diese Schaltfläche nicht wählbar.

Im unteren Teil der Keyserver-Grundeinstellungen können Sie angeben,

bei welcher Gelegenheit PGP automatisch versuchen soll, die

Schlüsseldaten mit den angegebenen Keyservern abzustimmen, also sie

von dort anzufordern und ggf. nach der Bearbeitung die geänderten

Daten wieder dorthin zurückzuschicken.

Alle diese Einstellungen funktionieren nur bei aktivierter

Internet-Verbindung.

Wenn eine Nachricht an Empfänger verschlüsselt werden soll, von denen

kein Schlüssel im öffentlichen Schlüsselbund gefunden werden kann,

dann wird der entsprechende Schlüssel vom Keyserver angefordert, wenn

diese Option aktiviert ist. So soll erreicht werden, daß auch an

Kommunikationspartnerinnen ohne großen Aufwand verschlüsselte Daten

geschickt werden können, deren Schlüssel Sie noch nicht haben.

Diese Option entspricht der Einstellung Automatically

retrieve unknown keys auf der Key Server-Registerkarte von

PGP 5.0i.

Wenn ein Schlüssel signiert werden soll, wird zuerst vom Keyserver die

aktuellste Version des zu signierenden Schlüssels angefordert, wenn

diese Option aktiviert ist. Nach erfolgter Signatur wird der

Schlüssel mit Ihrer neu hinzugefügten Unterschrift wieder an den

Keyserver zurückgeschickt.

Damit soll sichergestellt werden, daß der zu signierende Schlüssel

z.B. nicht in der Zwischenzeit zurückgezogen wurde und daß die

Signaturen, die das Vertrauensnetzwerk bilden sollen, sich möglichst

weit verbreiten (zum Vertrauensnetz lesen Sie bitte näheres in den

Abschnitten 7.1.2 und 7.3).

Wenn einem Schlüssel ein zusätzlicher Benutzername, ein Photo oder ein

Rückrufer hinzugefügt werden soll, wird zuerst vom Keyserver die

aktuellste Version des zu ergänzenden Schlüssels angefordert, wenn

diese Option aktiviert ist. Nach erfolgter Änderung wird der

Schlüssel mit den neu hinzugefügten Komponenten wieder an den

Keyserver zurückgeschickt. Der Grund ist derselbe wie im

vorangehenden Punkt; den Schlüssel vom Keyserver zu holen, ist

allerdings nur beschränkt sinnvoll - es handelt sich schließlich um

Ihren eigenen Schlüssel.

Wenn ein Schlüssel zurückgerufen werden soll, wird zuerst vom

Keyserver die aktuellste Version des zurückzurufenden Schlüssels

angefordert, wenn diese Option aktiviert ist. Nach erfolgtem Rückruf

wird der nun ungültige Schlüssel mit Ihrem neu hinzugefügten Rückruf

wieder an den Keyserver zurückgeschickt.

Hiermit soll verhindert werden, daß Rückrufe für Schlüssel abgesetzt

werden, die bereits zurückgerufen worden sind. Die Option kann

vermutlich bedenkenlos abgeschaltet werden.

Wenn eine Signatur von Absendern geprüft werden soll, von denen kein

Schlüssel im öffentlichen Schlüsselbund gefunden werden kann, dann

wird der entsprechende Schlüssel vom Keyserver angefordert, wenn diese

Option aktiviert ist. So soll erreicht werden, daß Sie ohne großen

Aufwand Signaturen von Leuten prüfen können, über deren Schlüssel Sie

bis dahin noch nicht verfügt haben.

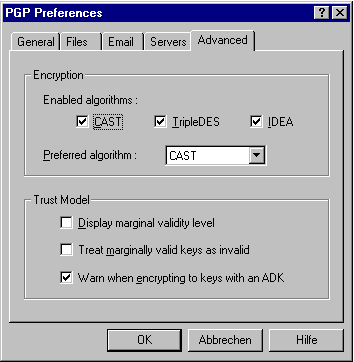

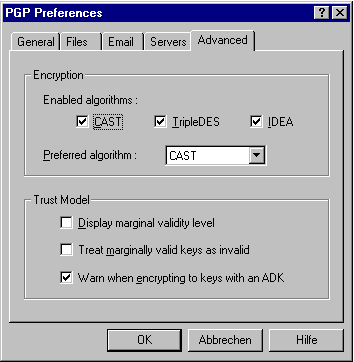

5. Registerkarte

Fortgeschrittene Einstellungen (Advanced)

Diese Registerkarte (Abb. 21.8) und die auf ihr

enthaltenen Funktionen stehen unter PGP 5.0i nicht zur Verfügung.

1. Verschlüsselung

(Encryption)

Standardeinstellung: Alle unterstützen Algorithmen.

Unter dem Punkt Enabled algorithms (PGP 5.5.3i) bzw. Allowed algorithms (PGP 6.0i) können Sie auswählen, welche

Verschlüsselungsalgorithmen PGP verwenden darf: CAST,

TripleDES und IDEA können jeweils einzeln

aktiviert und abgeschaltet werden. Es sollten alle drei aktiviert

bleiben (das ist die Standardeinstellung). Die Auswahl ist dafür

gedacht, daß ein bestimmter Algorithmus stillgelegt werden kann, falls

er sich in Zukunft als unsicher herausstellen sollte. Für den

kommerziellen Einsatz sollte aus lizenzrechtlichen Gründen IDEA

abgeschaltet werden, aber die hier besprochenen Programmversionen

dürfen ohnehin nicht gewerblich eingesetzt werden.

Welcher Algorithmus letztendlich benutzt wird, legt man über das

Listenfeld Preferred algorithm fest. CAST ist die

Standardeinstellung für DSS/ElGamal-Schlüssel. Wenn Sie TripleDES

oder IDEA verwenden möchten, müssen Sie diese Einstellung vor der

Schlüsselpaar-Erzeugung ändern (das ist normalerweise nicht

notwendig). RSA-Schlüssel arbeiten immer mit dem IDEA-Algorithmus,

unabhängig von der Einstellung in dieser Registerkarte.

Welcher Algorithmus letztendlich benutzt wird, legt man über das

Listenfeld Preferred algorithm fest. CAST ist die

Standardeinstellung für DSS/ElGamal-Schlüssel. Wenn Sie TripleDES

oder IDEA verwenden möchten, müssen Sie diese Einstellung vor der

Schlüsselpaar-Erzeugung ändern (das ist normalerweise nicht

notwendig). RSA-Schlüssel arbeiten immer mit dem IDEA-Algorithmus,

unabhängig von der Einstellung in dieser Registerkarte.

2. Vertrauenseinstellungen (Trust Model)

1. Anzeige des Gültigkeits-Niveaus (Display Marginal

Validity Level)

Wenn diese Option aktiviert ist, dann wird die Gültigkeit von

Schlüsseln im Fenster von PGPkeys in drei Stufen angezeigt:

- Ungültig

- Der Schlüssel wurde entweder von niemandem

unterschrieben, oder ist nur mit Unterschriften von Schlüsseln

versehen, die ebenfalls nicht gültig sind oder deren Inhaber Sie als

nicht vertrauenswürdig eingestuft haben.

- Halb gültig

- Der Schlüssel wurde von einem gültigen Schlüssel

unterschrieben, dessen Inhaberin Sie als bedingt vertrauenswürdig

eingestuft haben.

- Gültig

- Der Schlüssel wurde entweder von Ihnen selbst

unterschrieben, oder er ist mit einem gültigen Schlüssel

unterschrieben, dessen Inhaberin Sie als vertrauenswürdig eingestuft

haben, oder er ist von mindestens zwei gültigen Schlüsseln

unterschrieben, deren Inhaber Sie als bedingt vertrauenswürdig

eingestuft haben.

Wenn diese Option nicht eingeschaltet ist, dann gibt es keine

Abstufung in der Gültigkeit; ein Schlüssel ist entweder gültig oder

nicht. Näheres zu den Gültigkeitsregeln finden Sie in

Abschnitt 7.3.

Die Option ist funktionslos, das Verhalten des Programms unterscheidet

sich nicht, wenn die Option an- oder abgeschaltet wird. Alle nicht

vollständig gültigen Schlüssel als nicht vertrauenswürdig zu

behandeln, ist natürlich die Standardvorgehensweise.

Wenn diese Option aktiviert ist, wird der ADK-Schlüssel (Additional

decryption key - Schlüssel eines Dritten, an den zwangsweise

mitverschlüsselt wird) zusätzlich im Schlüsselauswahlfenster

angezeigt, er ist mit einem kleinen, gelben Schloßsymbol versehen.

Diese Option sollte unbedingt eingeschaltet sein.

4. Export-Format (Export Format)

Diese Auswahl-Optionen stehen nur in PGP 6.0i zur Verfügung.

- Compatible

- Beim Export eines Schlüssels wird ein Datenformat

verwendet, das frühere Versionen von PGP verwenden können.

Diese Option sollte aktiviert sein, es sei denn, bei der Empfängerin

der Schlüsseldaten handelt es sich sicher ebenfalls um eine

Benutzerin von PGP 6.0i oder neuer oder GnuPG.

- Complete

- Beim Export eines Schlüssels wird das in Version 6.0

eingeführte Dateiformat verwendet, das unter anderem ein Bild

(Photo-ID) im Schlüssel enthalten kann. Außerdem sind sogenannte

Rückrufer vorgesehen. Rückrufer sind Dritte, die vom

Schlüsselinhaber berechtigt werden, seinen Schlüssel für ihn

zurückzuziehen (z.B. bei Verlust der Schlüsseldaten durch

Festplattendefekt kombiniert mit fehlender Sicherungskopie

sinnvoll...). Das Format ist nicht kompatibel zu

vorherigen PGP-Versionen und sollte daher außerhalb geschlossener

Benutzergruppen (noch) nicht benutzt werden.

Next: 4. Anhang

Up: 3. Windowsversionen

Previous: 20. PGP benutzen - Aktionen durchführen

Christopher Creutzig

PGP zeigt Ihnen eine entsprechende Meldung an, wenn dies geschieht

(Abb. 21.1). Um sicher zu gehen, daß Sie keine

unlesbaren Daten versenden, sollten Sie diese Option im allgemeinen

abgeschaltet lassen oder als Default-Schlüssel einen RSA-Schlüssel

setzen. Wenn Ihr Standardschlüssel ein RSA-Schlüssel ist oder wenn

Sie ganz sicher sind, keine Daten mit Benutzern von PGP-Versionen vor

5.0 auszutauschen, können Sie diese Option aktivieren.

PGP zeigt Ihnen eine entsprechende Meldung an, wenn dies geschieht

(Abb. 21.1). Um sicher zu gehen, daß Sie keine

unlesbaren Daten versenden, sollten Sie diese Option im allgemeinen

abgeschaltet lassen oder als Default-Schlüssel einen RSA-Schlüssel

setzen. Wenn Ihr Standardschlüssel ein RSA-Schlüssel ist oder wenn

Sie ganz sicher sind, keine Daten mit Benutzern von PGP-Versionen vor

5.0 auszutauschen, können Sie diese Option aktivieren.